Page 258 - ITE6_Instructor_Materials_COMPLETO_Protegido

P. 258

Conexión de computadora a red

Uso compartido de red

Todas las computadoras con Windows en una red deben

formar parte de un dominio o de un grupo de trabajo.

Para que las PC puedan compartir recursos, primero deben

contar con el mismo nombre de dominio o de grupo de

trabajo.

La asignación de una unidad local es un método útil cuando

u

e

d

r

n

a

t

i

r

a

s

v

o

e

a

c

n

e

r

ce

d

n

e

d

t

a

ce

si

e

e

diferentes sistemas operativos de una red necesitan acceder

n

e

t

f

i

e

r

d

s

a

m

s

p

o

e

s

s

i

t

a un solo archivo, a determinadas carpetas o a toda una

unidad.

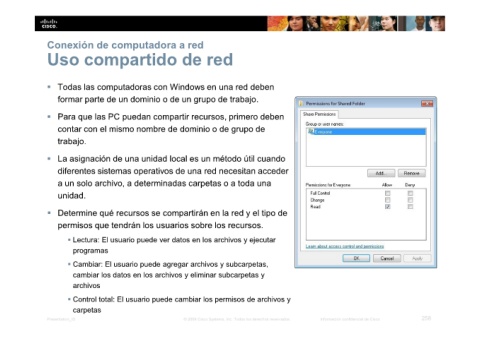

Determine qué recursos se compartirán en la red y el tipo de

permisos que tendrán los usuarios sobre los recursos.

Lectura: El usuario puede ver datos en los archivos y ejecutar

programas

Cambiar: El usuario puede agregar archivos y subcarpetas,

cambiar los datos en los archivos y eliminar subcarpetas y

archivos

Control total: El usuario puede cambiar los permisos de archivos y

carpetas

Presentation_ID © 2008 Cisco Systems, Inc. Todos los derechos reservados. Información confidencial de Cisco 258