Page 75 - SEGURIDAD_INFORMÁTICA_2020_COLOR_Protegido

P. 75

73

Seguridad informática – Prácticas de laboratorio Seguridad informática – Prácticas de laboratorio 74

6. Una forma de poder evitar que un firewall o IDS identifique el ataque, sería hacer

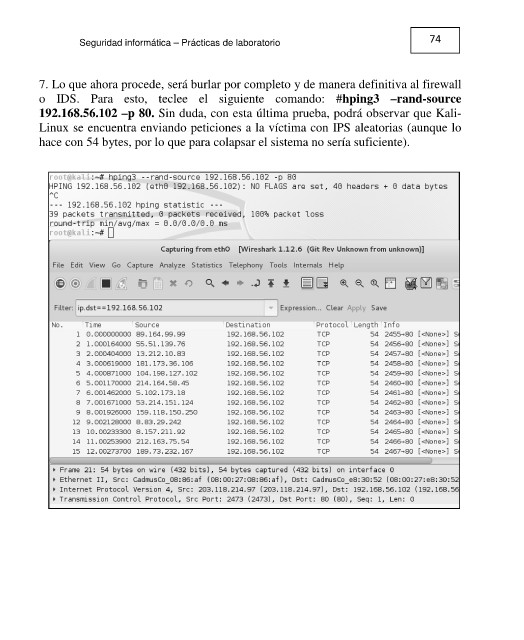

creer al firewall o IDS que se lleva a cabo una consulta que apunte al puerto 80. Para 7. Lo que ahora procede, será burlar por completo y de manera definitiva al firewall

esto sería necesario teclear el comando#hping3 –a 1.2.3.4 192.168.56.102 –p 80. o IDS. Para esto, teclee el siguiente comando: #hping3 –rand-source

Aprecie qué, todas las consultas han sido emitidas desde la IP 1.2.3.4 al puerto 80 192.168.56.102 –p 80. Sin duda, con esta última prueba, podrá observar que Kali-

mediante TCP. Aunque para un firewall o IDS es aún muy fácil detectarlos. Lo Linux se encuentra enviando peticiones a la víctima con IPS aleatorias (aunque lo

anterior se debe a que, por lo regular, las consultas cada 1 segundo al puerto 80 son hace con 54 bytes, por lo que para colapsar el sistema no sería suficiente).

bastante sospechosas.

Cuadernillo de trabajo