Page 421 - Untitled

P. 421

REDES CISCO: Curso práctico de formación para la certificación CCNA

- Paso 3: R2 recibe el paquete y ejecuta varias acciones, primero, verifica la

autenticación del origen (R1), y segundo, comprueba que los datos no han sufrido

ninguna modificación o error durante la transmisión. Si ambas concluyen con éxito,

desencapsula y descifra el paquete IP original creado por el Host A.

- Paso 4: Por último, R2 reenvía el paquete original hacia la red privada, siendo

recibido por el servidor 172.10.0.1.

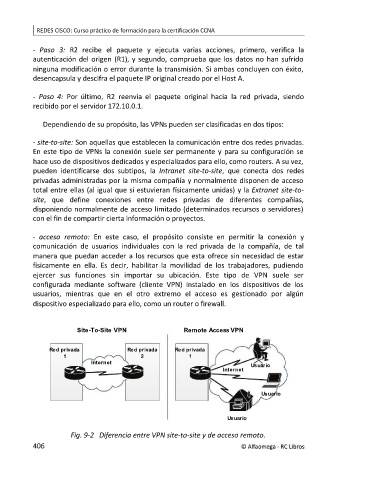

Dependiendo de su propósito, las VPNs pueden ser clasificadas en dos tipos:

- site-to-site: Son aquellas que establecen la comunicación entre dos redes privadas.

En este tipo de VPNs la conexión suele ser permanente y para su configuración se

hace uso de dispositivos dedicados y especializados para ello, como routers. A su vez,

pueden identificarse dos subtipos, la Intranet site-to-site, que conecta dos redes

privadas administradas por la misma compañía y normalmente disponen de acceso

total entre ellas (al igual que si estuvieran físicamente unidas) y la Extranet site-to-

site, que define conexiones entre redes privadas de diferentes compañías,

disponiendo normalmente de acceso limitado (determinados recursos o servidores)

con el fin de compartir cierta información o proyectos.

- acceso remoto: En este caso, el propósito consiste en permitir la conexión y

comunicación de usuarios individuales con la red privada de la compañía, de tal

manera que puedan acceder a los recursos que esta ofrece sin necesidad de estar

físicamente en ella. Es decir, habilitar la movilidad de los trabajadores, pudiendo

ejercer sus funciones sin importar su ubicación. Este tipo de VPN suele ser

configurada mediante software (cliente VPN) instalado en los dispositivos de los

usuarios, mientras que en el otro extremo el acceso es gestionado por algún

dispositivo especializado para ello, como un router o firewall.

Site-To-Site VPN Remote Access VPN

Red privada Re d pr ivada Re d pr ivada

1 2 1

Internet Us uar io

Internet

Us uar io

Us uar io

Fig. 9-2 Diferencia entre VPN site-to-site y de acceso remoto.

406