Page 561 - Untitled

P. 561

REDES CISCO: Curso práctico de formación para la certificación CCNA

- Paso 3: Definir el intervalo de tiempo que se aplicará para el envío de cada paquete

ICMP, con el comando frequency [segundos].

- Paso 4: Por último, iniciar el servicio con el comando ip sla schedule [id] life forever

start-time now, desde el modo de configuración global y donde id hace referencia a

aquel creado en el paso 1. IPSLA permite programar el inicio y fin de un proceso. En

este caso, se ha definido su ejecución inmediata (start-time now) e infinita (life

forever). Para detenerlo bastará con ejecutar un no ip sla schedule [id].

La configuración de IPSLA contempla multitud de protocolos y parámetros

disponibles para cada uno de ellos. Sin embargo, el contenido de CCNA tan solo

abarca los conceptos más básicos. Su análisis en detalle forma parte de

certificaciones más específicas.

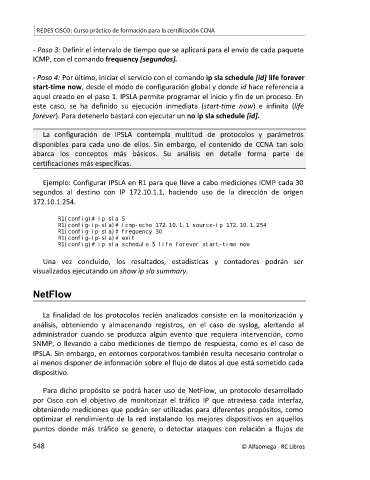

Ejemplo: Configurar IPSLA en R1 para que lleve a cabo mediciones ICMP cada 30

segundos al destino con IP 172.10.1.1, haciendo uso de la dirección de origen

172.10.1.254.

R1(config)# ip sla 5

R1(config-ip-sla)# icmp-echo 172.10.1.1 source-ip 172.10.1.254

R1(config-ip-sla)# frequency 30

R1(config-ip-sla)# exit

R1(config)# ip sla schedule 5 life forever start-time now

Una vez concluido, los resultados, estadísticas y contadores podrán ser

visualizados ejecutando un show ip sla summary.

NetFlow

La finalidad de los protocolos recién analizados consiste en la monitorización y

análisis, obteniendo y almacenando registros, en el caso de syslog, alertando al

administrador cuando se produzca algún evento que requiera intervención, como

SNMP, o llevando a cabo mediciones de tiempo de respuesta, como es el caso de

IPSLA. Sin embargo, en entornos corporativos también resulta necesario controlar o

al menos disponer de información sobre el flujo de datos al que está sometido cada

dispositivo.

Para dicho propósito se podrá hacer uso de NetFlow, un protocolo desarrollado

por Cisco con el objetivo de monitorizar el tráfico IP que atraviesa cada interfaz,

obteniendo mediciones que podrán ser utilizadas para diferentes propósitos, como

optimizar el rendimiento de la red instalando los mejores dispositivos en aquellos

puntos donde más tráfico se genere, o detectar ataques con relación a flujos de

548