Page 3 - manuelgonzalez2Abach.practicas

P. 3

MANUEL GONZÁLEZ RECIO TICO 2º BACH

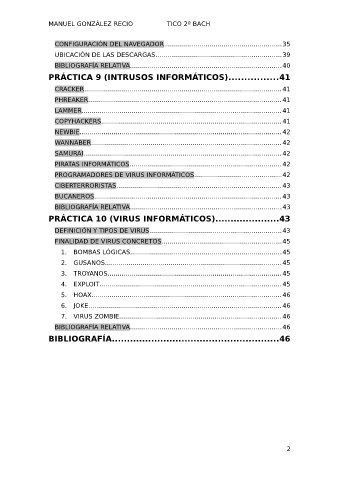

CONFIGURACIÓN DEL NAVEGADOR...........................................................35

UBICACIÓN DE LAS DESCARGAS...............................................................39

BIBLIOGRAFÍA RELATIVA............................................................................40

PRÁCTICA 9 (INTRUSOS INFORMÁTICOS)................41

CRACKER...................................................................................................41

PHREAKER.................................................................................................41

LAMMER....................................................................................................41

COPYHACKERS..........................................................................................41

NEWBIE.....................................................................................................42

WANNABER...............................................................................................42

SAMURAI...................................................................................................42

PIRATAS INFORMÁTICOS............................................................................42

PROGRAMADORES DE VIRUS INFORMÁTICOS............................................42

CIBERTERRORISTAS...................................................................................43

BUCANEROS..............................................................................................43

BIBLIOGRAFÍA RELATIVA............................................................................43

PRÁCTICA 10 (VIRUS INFORMÁTICOS).....................43

DEFINICIÓN Y TIPOS DE VIRUS..................................................................43

FINALIDAD DE VIRUS CONCRETOS............................................................45

1. BOMBAS LÓGICAS............................................................................45

2. GUSANOS.........................................................................................45

3. TROYANOS.......................................................................................45

4. EXPLOIT...........................................................................................45

5. HOAX...............................................................................................46

6. JOKE.................................................................................................46

7. VIRUS ZOMBIE.................................................................................46

BIBLIOGRAFÍA RELATIVA............................................................................46

BIBLIOGRAFÍA.......................................................46

2