Page 13 - Guia C.O. Militar

P. 13

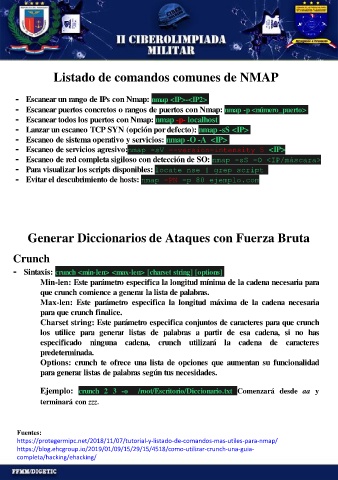

Listado de comandos comunes de NMAP

- Escanear un rango de IPs con Nmap: nmap <IP>-<IP2>

- Escanear puertos concretos o rangos de puertos con Nmap: nmap -p <número_puerto>

- Escanear todos los puertos con Nmap: nmap -p- localhost

- Lanzar un escaneo TCP SYN (opción por defecto): nmap -sS <IP>

- Escaneo de sistema operativo y servicios: nmap -O -A <IP>

- Escaneo de servicios agresivo:nmap -sV --version-intensity 5 <IP>

- Escaneo de red completa sigiloso con detección de SO: nmap -sS -O <IP/máscara>

- Para visualizar los scripts disponibles: locate nse | grep script

- Evitar el descubrimiento de hosts: nmap -PN -p 80 ejemplo.com

Generar Diccionarios de Ataques con Fuerza Bruta

Crunch

- Sintaxis: crunch <min-len> <max-len> [charset string] [options]

Min-len: Este parámetro especifica la longitud mínima de la cadena necesaria para

que crunch comience a generar la lista de palabras.

Max-len: Este parámetro especifica la longitud máxima de la cadena necesaria

para que crunch finalice.

Charset string: Este parámetro especifica conjuntos de caracteres para que crunch

los utilice para generar listas de palabras a partir de esa cadena, si no has

especificado ninguna cadena, crunch utilizará la cadena de caracteres

predeterminada.

Options: crunch te ofrece una lista de opciones que aumentan su funcionalidad

para generar listas de palabras según tus necesidades.

Ejemplo: crunch 2 3 -o /root/Escritorio/Diccionario.txt Comenzará desde aa y

terminará con zzz.

Fuentes:

https://protegermipc.net/2018/11/07/tutorial-y-listado-de-comandos-mas-utiles-para-nmap/

https://blog.ehcgroup.io/2019/01/09/15/29/15/4518/como-utilizar-crunch-una-guia-

completa/hacking/ehacking/