Page 180 - بسم الله الرحمن الرحيم

P. 180

http://www.info.gov.il/find.pl

وفيه محرك أعد.م منها واللي هو altavista.co.il

المهم على كل شخص منا أن يصلح فرز للبيانات الموجهوده في هذه المواقع ،يستخد.م اللغه التي يتقنها

ليصنع برنامج يصلح فرز ويضعها في ملف تصكست بدون اشياء ثانيه معها

العمليه الثانيه هي البحث فيها كلها عن منتج ،مثل ، /w3-msqlالطريقه سهله جهدا ،أول يتم الشبك مع

بروكسي مثل proxy.isp.net.sa :8080وثم يرسل له أمر ، GETمثل تصرسل للبروكسي

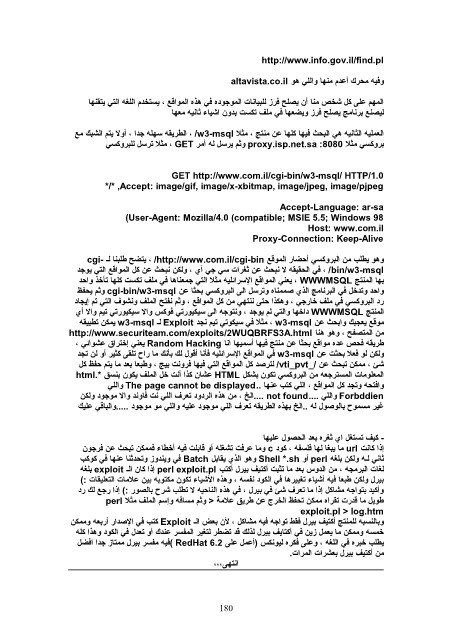

GET http://www.com.il/cgi-bin/w3-msql/ HTTP/1.0

*/* ,Accept: image/gif, image/x-xbitmap, image/jpeg, image/pjpeg

Accept-Language: ar-sa

(User-Agent: Mozilla/4.0 (compatible; MSIE 5.5; Windows 98

Host: www.com.il

Proxy-Connection: Keep-Alive

وهو يطلب من البروكسي أحضار الموقع ، /http://www.com.il/cgi-binيتضح طلبنا لـ cgi-

، /bin/w3-msqlفي الحقيقه ل نبحث عن ثغرات سي جهي آي ،ولكن نبحث عن كل المواقع التي يوجهد

بها المنتج ، WWWMSQLيعني المواقع السرائليه مثل التي جهمعناها في ملف تصكست كلها تصأختذ واحد

واحد وتصدختل في البرنامج الذي صممناه وتصرسل الى البروكسي بحثا عن cgi-bin/w3-msqlوثم يحفظ

رد البروكسي في ملف ختارجهي ،وهكذا حتى ننتهي من كل المواقع ،وثم نفتح الملف ونشوف التي تصم إيجاد

المنتج WWWMSQLداختها والتي لم يوجهد ،ونتوجهه الى سيكيورتصي فوكس وال سيكيورتصي تصيم وال أي

موقع يعجبك وابحث عن ، w3-msqlمثل في سيكوتصي تصيم نجد Exploitلـ w3-msqlيمكن تصطبيقه

من المتصفح ،وهو هنا http://www.securiteam.com/exploits/2WUQBRFS3A.html

طريقه فحص عده مواقع بحثا عن منتج فيها أسميها انا Random Hackingيعني إختتراق عشوائي ،

ولكن لو فعل بحثت عن w3-msqlفي المواقع السرائليه فأنا أقول لك بأنك ما را ح تصلقى كثير أو لن تصجد

شئ ،ممكن تصبحث عن /vti_pvt_/لترصد كل المواقع التي فيها فرونت بيج ،وطبعا بعد ما يتم حفظ كل

المعلومات المسترجهعه من البروكسي تصكون بشكل HTMLعشان كذا أنت ختل الملف يكون بنسق *html.

وافتحه وتصجد كل المواقع ،اللي كتب عنها The page cannot be displayed..واللي

Forbddienواللي .... not found....الخ ،من هذه الردود تصعرف اللي نت فاوند وال موجهود ولكن

غير مسمو ح بالوصول له ..الخ بهذه الطريقه تصعرف اللي موجهود عليه واللي مو موجهود .....والباقي عليك

-كيف تصستغل اي ثغره بعد الحصول عليها

إذا كانت urlما يبغا لها فلسفه ،كود cوما عرفت تصشغله أو قابلت فيه أختطاء فممكن تصبحث عن فرجهون

ثاني لـه ولكن بلغه perlأو Shell *.shوهو الذي يقابل Batchفي ويندوز وتصحدثنا عنها في كوكب

لغات البرمجه ،من الدوس بعد ما تصثبت أكتيف بيرل أكتب perl exploit.plإذا كان الـ exploitبلغه

بيرل ولكن طبعا فيه أشياء تصغييرها في الكود نفسه ،وهذه الشياء تصكون مكتوبه بين علمات التعليقات (:

وأكيد بتواجهه مشاكل إذا ما تصعرف شئ في بيرل ،في هذه الناحيه ل تصطلب شر ح بالصور (:إذا رجهع لك رد

طويل ما قدرت تصقراه ممكن تصحفظ الخرج عن طريق علمة > وثم مسافه وإسم الملف مثل perl

exploit.pl > log.htm

وبالنسبه للمنتج أكتيف بيرل فقط تصواجهه فيه مشاكل ،لن بعض الـ Exploitكتب في الصدار أربعه وممكن

ختمسه وممكن ما يعمل زين في أكتايف بيرل لذلك قد تصضطر لتغير المفسر عندك أو تصعدل في الكود وهذا كله

يطلب ختبره في اللغه ،وعلى فكره ليونكس )أعمل على ( RedHat 6.2فيه مفسر بيرل ممتاز جهدا افضل

من أكتيف بيرل بعشرات المرات.

انتهى،،،

180