Page 253 - بسم الله الرحمن الرحيم

P. 253

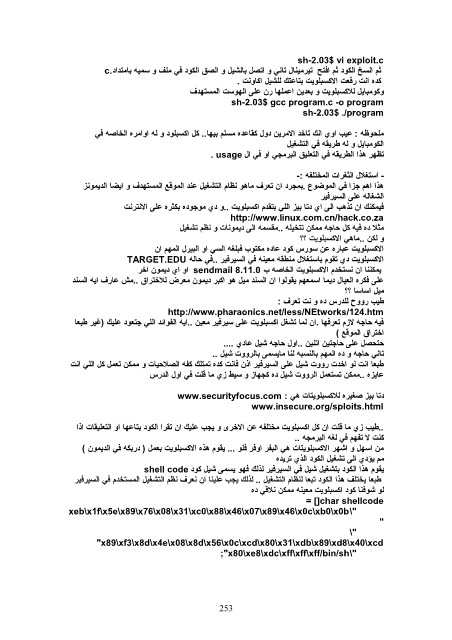

sh-2.03$ vi exploit.c

ثم انسخ الكود ثم افتح تصيرمينال تصاني و اتصصل بالشيل و الصق الكود في ملف و سميه بامتدادc.

كده انت رفعت الكسبلويت بتاعتك للشيل اكاونت .

وكومبايل للكسبلويت و بعدين اعملها رن على الهوست المستهدف

sh-2.03$ gcc program.c -o program

sh-2.03$ ./program

ملحوظه :عيب اوي انك تصاختد المرين دول كقاعده مسلم بيها ..كل اكسبلود و له اوامره الخاصه في

الكومبايل و له طريقه في التشغيل

تصظهر هذا الطريقه في التعليق البرمجي او في ال . usage

-استغلل الثغرات المختلفه -:

هذا اهم جهزا في الموضوع .بمجرد ان تصعرف ماهو نظا.م التشغيل عند الموقع المستهدف و ايضا الديمونز

الشغاله على السيرفير

فيمكنك ان تصذهب الى اي دتصا بيز اللي بتقد.م اكسبلويت ..و دي موجهوده بكثره على النترنت

http://www.linux.com.cn/hack.co.za

مثل ده فيه كل حاجهه ممكن تصتخيله ..مقسمه الى ديمونات و نظم تصشغيل

و لكن ..ماهي الكسبلويت ؟؟

الكسبلويت عباره عن سورس كود عاده مكتوب فبلغه السي او البيرل المهم ان

الكسبلويت دي تصقو.م باستغلل منطقه معينه في السيرفير ..في حاله TARGET.EDU

يمكننا ان نستخد.م الكسبلويت الخاصه ب sendmail 8.11.0او اي ديمون اختر

على فكره العيال ديما اسمعهم يقولوا ان السند ميل هو اكبر ديمون معرض للختتراق ..مش عارف ايه السند

ميل اساسا ؟؟

طيب روو ح للدرس ده و نت تصعرف :

http://www.pharaonics.net/less/NEtworks/124.htm

فيه حاجهه لز.م تصعرفها .ان لما تصشغل اكسبلويت على سيرفير معين ..ايه الفوائد اللي جهتعود عليك )غير طبعا

اختتراق الموقع (

حتحصل على حاجهتين اتصنين ..اول حاجهه شيل عادي ....

تصاني حاجهه و ده المهم بالنسبه لنا مايسمى بالرووت شيل ..

طبعا انت لو اختدت رووت شيل على السيرفير اذن فانت كده تصمتلك كفه الصلحيات و ممكن تصعمل كل اللي انت

عايزه ..ممكن تصستعمل الرووت شيل ده كجهاز و سيط زي ما قلت في اول الدرس

دتصا بيز صغيره للكسبلويتات هي www.securityfocus.com :

www.insecure.org/sploits.html

..طيب زي ما قلت ان كل اكسبلويت مختلفه عن الخترى و يجب عليك ان تصقرا الكود بتاعها او التعليقات اذا

كنت ل تصفهم في لغه البرمجه ..

من اسهل و اشهر الكسبلويتات هي البفر اوفر فلو ...يقو.م هذه الكسبلويت بعمل ) دربكه في الديمون (

مم يؤدي الى تصشغيل الكود الذي تصريده

يقو.م هذا الكود بتشغيل شيل في السيرفير لذلك فهو يسمى شيل كود shell code

طبعا يختلف هذا الكود تصبعا لنظا.م التشغيل ..لذلك يجب علينا ان نعرف نظم التشغيل المستخد.م في السيرفير

لو شوفنا كود اكسبلويت معينه ممكن نلقي ده

= []char shellcode

"\xeb\x1f\x5e\x89\x76\x08\x31\xc0\x88\x46\x07\x89\x46\x0c\xb0\x0b

"

"\

"x89\xf3\x8d\x4e\x08\x8d\x56\x0c\xcd\x80\x31\xdb\x89\xd8\x40\xcd

"\;"x80\xe8\xdc\xff\xff\xff/bin/sh

253