Page 87 - การป้องกันและรักษาความปลอดภัยบนเครือข่าย

P. 87

การป้ องกันและรักษาความมั่นคงปลอดภัยบนเครือข่าย : บทที่ 7 การป้ องกันไวรัส

ผู้ใช้พิมพ์บนคีย์บอร์ด (Key Stroke), แก้ไขไฟล์บันทึก (Log file) ของระบบ, สร้างประตู

หลัง (Back door) เพื่อสําหรับการเจาะเข้าระบบในภายหลัง หรืออาจใช้ระบบนี้เพื่อเป็น

ฐานในการโจมตีระบบอื่นๆผ่านทางเครือข่าย โดยทั่วไปรูทคิทจะถูกจัดไว้เป็นชุดเพื่อใช้

สําหรับโจมตีระบบปฏิบัติการประเภทใดประเภทหนึ่งโดยเฉพาะ รูทคิทเกิดขึ้นครั้งแรกใน

ปี 1990 โดยในช่วงนั้นระบบปฏิบัติการซันยูนิกซ์ (SUN Unix) และลีนุกซ์ (Linux) เป็น

เป้ าหมายของการโจมตี แต่ในปัจจุบันมีรูทคิทหลายประเภทเพื่อใช้กับระบบปฏิบัติการ

ต่างๆ ซึ่งรวมถึงไมโครซอฟท์วินโดวส์ (Microsoft Window) และแม็คอินทอช (Mac OS)

ด้วย

Remote Access Trojan (RAT) เป็นม้าโทรจันที่จะสร้างประตูหลัง (Back

door) ให้ผู้โจมตีสามารถเข้ามาในระบบเพื่อขโมยข้อมูลหรือควบคุมระบบจากระยะไกล

ตัวอย่างเช่น แบ็คออริไฟซื (Back Orifice), คาฟีน (Cafeene) และซับเซเว่น

(SubSeven) เป็นต้น

ข้อสังเกตอย่างหนึ่งคือ ถึงแม้ว่าชุดโปรแกรม RAT หรือรูทคิดบางโปรแกรมเป็น

เครื่องมือที่สามารถใช้งานอย่างถูกต้องตามกฎหมายเพื่อจุดประสงค์สําหรับการดูแล

ระบบ (Monitoring System) อย่างไรก็ตามเครื่องมือเหล่านี้อาจเป็นอันตรายต่อระบบ

หรือองค์กรได้ถ้ามีการใช้งานในทางที่ผิด

watermark

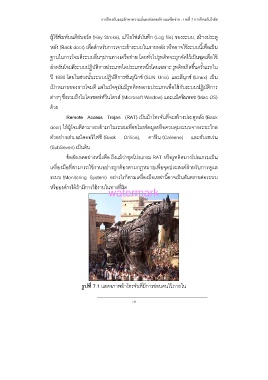

รูปที่ 7.1 แสดงภาพม้าโทรจันที่มีการซ่อนคนไว้ภายใน

79