Page 22 - SEGURIDAD_INFORMÁTICA_2020_COLOR_Protegido

P. 22

21 22

Seguridad informática – Prácticas de laboratorio Seguridad informática – Prácticas de laboratorio

Preparación de la herramienta OWAP

Para efectos de ataque, o en su defecto, de investigación, el hacker deberá montar su

laboratorio. Para lo que es necesario equiparse con el software necesario. A

continuación, se listan las herramientas que se aconseja tener a la mano, además del

rol (atacante y objetivo) que va a tener cada estación:

- Una máquina virtual (VM) con la distribución Parrot o Kali Linux. La página oficial

de descarga de Parrot es: www.parrotsec.org/download-full.fx. Esta estación de

trabajo fungirá como la máquina del atacante.

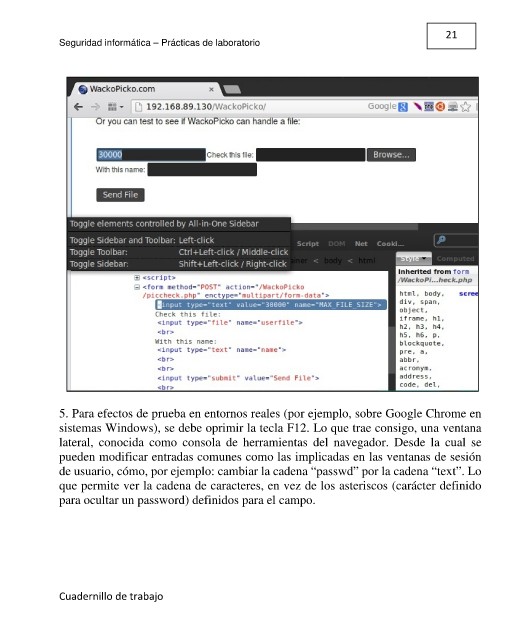

5. Para efectos de prueba en entornos reales (por ejemplo, sobre Google Chrome en

sistemas Windows), se debe oprimir la tecla F12. Lo que trae consigo, una ventana

lateral, conocida como consola de herramientas del navegador. Desde la cual se

pueden modificar entradas comunes como las implicadas en las ventanas de sesión

de usuario, cómo, por ejemplo: cambiar la cadena “passwd” por la cadena “text”. Lo

que permite ver la cadena de caracteres, en vez de los asteriscos (carácter definido

para ocultar un password) definidos para el campo.

Escritorio de la distribución Parrot Security OS.

Cuadernillo de trabajo