Page 137 - Untitled

P. 137

CAPÍTULO 2: CONFIGURACIÓN DE SWITCHS CISCO

Para aquellas en modo acceso, configurarlas para que formen parte de

alguna VLAN que no esté en uso, con el comando switchport access vlan

[num de vlan].

Para las configuradas en modo trunk, cambiar la VLAN nativa (VLAN 1 por

defecto), con el comando switchport trunk native vlan [num de vlan].

Como se puede observar, algunas de estas medidas conllevan el uso de VLANs.

Estas influyen en gran medida tanto en la seguridad como en el rendimiento de la

red. Serán analizadas en este mismo capítulo.

Cualquier configuración de seguridad realizada en el switch puede ser fácilmente

comprobada gracias al comando show port-security interface [interfaz], que

ejecutado desde el modo privilegiado mostrará un listado que incluye las

características aplicadas en la interfaz indicada.

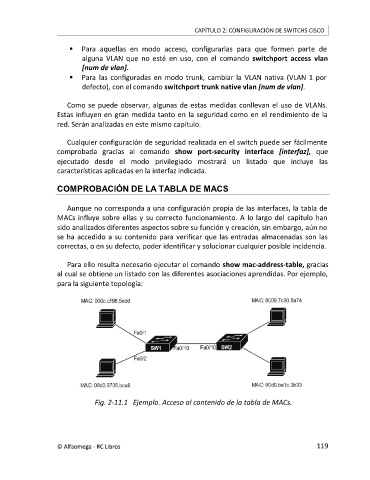

COMPROBACIÓN DE LA TABLA DE MACS

Aunque no corresponda a una configuración propia de las interfaces, la tabla de

MACs influye sobre ellas y su correcto funcionamiento. A lo largo del capítulo han

sido analizados diferentes aspectos sobre su función y creación, sin embargo, aún no

se ha accedido a su contenido para verificar que las entradas almacenadas son las

correctas, o en su defecto, poder identificar y solucionar cualquier posible incidencia.

Para ello resulta necesario ejecutar el comando show mac-address-table, gracias

al cual se obtiene un listado con las diferentes asociaciones aprendidas. Por ejemplo,

para la siguiente topología:

Fig. 2-11.1 Ejemplo. Acceso al contenido de la tabla de MACs.

119