Page 359 - Untitled

P. 359

CAPÍTULO 7: SEGURIDAD EN CAPA 3

Paso 1: Identificar en qué router, interfaz y dirección será aplicada. Las ACL estándar

deben ser configuradas lo más cercano posible al destino, con el fin de evitar

bloqueos no deseados.

Paso 2: Definir cada entrada de la ACL con el comando y parámetros analizados en

párrafos anteriores, teniendo en cuenta el orden de creación de las sentencias y el

deny implícito al final de todas ellas.

Paso 3: Aplicar la ACL en la interfaz seleccionada con el comando ip access-group

[número ACL] [in | out], desde el modo de configuración de la propia interfaz y

donde in | out hace referencia a la dirección deseada.

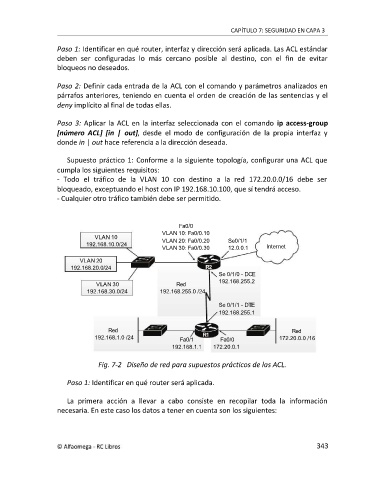

Supuesto práctico 1: Conforme a la siguiente topología, configurar una ACL que

cumpla los siguientes requisitos:

- Todo el tráfico de la VLAN 10 con destino a la red 172.20.0.0/16 debe ser

bloqueado, exceptuando el host con IP 192.168.10.100, que sí tendrá acceso.

- Cualquier otro tráfico también debe ser permitido.

Fa0/0

VLAN 10: Fa0/0.10

VLAN 10

192.168.10.0/24 VLAN 20: Fa0/0.20 Se0/1/1 Internet

VLAN 30: Fa0/0.30 12.0.0.1

VLAN 20

192.168.20.0/24 R2

Se 0/1/0 - DCE

192.168.255.2

VLAN 30 Red

192.168.30.0/24 192.168.255.0 /24

Se 0/1/1 - DTE

192.168.255.1

Red Red

192.168.1.0 /24 Fa0/1 R1 Fa0/0 172.20.0.0 /16

192.168.1.1 172.20.0.1

Fig. 7-2 Diseño de red para supuestos prácticos de las ACL.

Paso 1: Identificar en qué router será aplicada.

La primera acción a llevar a cabo consiste en recopilar toda la información

necesaria. En este caso los datos a tener en cuenta son los siguientes:

343