Page 362 - Untitled

P. 362

REDES CISCO: Curso práctico de formación para la certificación CCNA

- El inicio del rango corresponde al ID de red definido en la sentencia.

- El fin del rango es igual al resultado del ID más la wildcard.

Para el siguiente filtro:

R2(config)# access-list 5 deny 192.168.0.0 0.0.255.255

¿Qué direcciones IP serán denegadas?

- El inicio de rango es el ID configurado: 192.168.0.0

- El fin del rango es igual al ID más la wildcard, por lo tanto: 192.168.0.0 +

0.0.255.255 = 192.168.255.255

- Rango definido en esta sentencia: 192.168.0.0 - 192.168.255.255

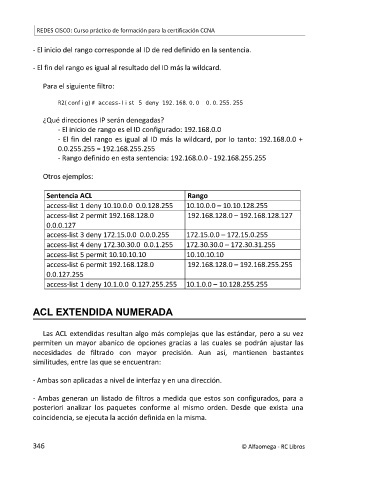

Otros ejemplos:

Sentencia ACL Rango

access-list 1 deny 10.10.0.0 0.0.128.255 10.10.0.0 – 10.10.128.255

access-list 2 permit 192.168.128.0 192.168.128.0 – 192.168.128.127

0.0.0.127

access-list 3 deny 172.15.0.0 0.0.0.255 172.15.0.0 – 172.15.0.255

access-list 4 deny 172.30.30.0 0.0.1.255 172.30.30.0 – 172.30.31.255

access-list 5 permit 10.10.10.10 10.10.10.10

access-list 6 permit 192.168.128.0 192.168.128.0 – 192.168.255.255

0.0.127.255

access-list 1 deny 10.1.0.0 0.127.255.255 10.1.0.0 – 10.128.255.255

ACL EXTENDIDA NUMERADA

Las ACL extendidas resultan algo más complejas que las estándar, pero a su vez

permiten un mayor abanico de opciones gracias a las cuales se podrán ajustar las

necesidades de filtrado con mayor precisión. Aun así, mantienen bastantes

similitudes, entre las que se encuentran:

- Ambas son aplicadas a nivel de interfaz y en una dirección.

- Ambas generan un listado de filtros a medida que estos son configurados, para a

posteriori analizar los paquetes conforme al mismo orden. Desde que exista una

coincidencia, se ejecuta la acción definida en la misma.

346