Page 29 - E-Book Articulos

P. 29

Cada uno con un 15%, lo que evidencia que son amenazas

Tabla 1: Niveles de seguridad. frecuentes que efectúan tanto a estudiantes como a

N° Buenas Malas practicas docentes. Finalmente, la violación de la privacidad

practicas representa el 10%, lo cual demuestra que, aunque es

1 Aplicación Seguridad física de los menos común sigue siendo un problema importante dentro

dispositivos y protección del ámbito digital, aunque es menos común, sigue siendo

contra accesos no un problema importante dentro del ámbito digital

autorizados. educativo.

2 Middleware Control de permisos, Estos resultados reflejan cómo la expansión del uso de

actualización de parches y herramientas digitales y servicios en línea ha

gestión de usuarios. incrementado la exposición a diversos tipos de amenazas

3 Sistema Protección de servicios informáticas. En el contexto educativo, el manejo de

operativo intermedios como información personal, académica y administrativa se ha

servidores de aplicaciones y convertido en un punto crítico de vulnerabilidad.

BD.

4 Hardware Seguridad de software, La falta de medidas adecuadas de protección, junto con el

prevención de desconocimiento de los usuarios, incrementa la

vulnerabilidades. probabilidad de sufrir ataques o filtraciones de datos. Por

ello, es esencial establecer políticas claras de

ciberseguridad y fortalecer la cultura digital entre todos

Como se puede observar en la Tabla 1, cada nivel del los actores involucrados.

sistema requiere medidas específicas de seguridad que,

combinadas permiten una protección integral de la En la actualidad, la creciente digitalización de procesos

información. Además, la interacción entre estos niveles académicos, empresariales y personales ha incrementado

garantiza que la defensa no dependa de un solo significativamente la exposición de los usuarios a diversos

componente sino de un conjunto de capas que actúan de riesgos informáticos. Estos riesgos comprometen la

forma coordinaría para prevenir, detectar y mitigar confidencialidad, integridad y disponibilidad de los datos,

posibles amenazas. pilares fundamentales de la seguridad de la información.

La falta de prácticas seguras, junto con el uso inadecuado

Este enfoque por niveles refuerza la resiliencia del sistema de tecnologías, facilita la aparición de incidentes que

ante vulnerabilidades, asegurando la continuidad pueden afectar tanto a individuos como a organizaciones

operativa y la protección de los activos digitales frente a completas.

ataques internos o externos.

Los entornos digitales, por su naturaleza abierta y global,

2.2 Principales riesgos de la seguridad de la están expuestos a múltiples amenazas que evolucionan

información entornos digitales. constantemente. Las instituciones educativas, empresas y

usuarios particulares deben reconocer los riesgos más

comunes para adoptar medidas preventivas adecuadas.

Entre los principales riesgos se destacan los siguientes:

• Robo o pérdida de datos: representa una de las

amenazas más graves. Ocurre cuando

información confidencial, como contraseñas,

datos financieros o registros personales, es

sustraída o expuesta sin autorización. Este tipo de

incidente puede causar pérdidas económicas,

daño reputacional y sanciones legales.

• Suplantación de identidad (phishing y

spoofing): consiste en engañar al usuario

mediante mensajes o sitios falsos que imitan a

fuentes legítimas, con el objetivo de obtener

credenciales o información sensible.

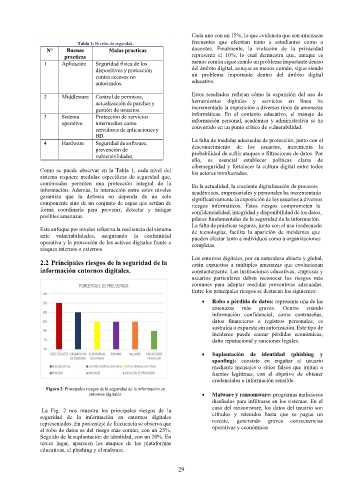

Figura 2: Principales riesgos de la seguridad de la información en

entornos digitales. • Malware y ransomware: programas maliciosos

diseñados para infiltrarse en los sistemas. En el

caso del ransomware, los datos del usuario son

La Fig. 2 nos muestra los principales riesgos de la

seguridad de la información en entornos digitales cifrados y retenidos hasta que se pague un

representados. En porcentaje de frecuencia se observa que rescate, generando graves consecuencias

el robo de datos es del riesgo más común, con un 25%. operativas y económicas.

Seguido de la suplantación de identidad, con un 20%. En

tercer lugar, aparecen los ataques de las plataformas

educativas, el phishing y el malware.

29