Page 57 - การป้องกันและรักษาความปลอดภัยบนเครือข่าย

P. 57

การป้ องกันและรักษาความมั่นคงปลอดภัยบนเครือข่าย : บทที่ 3 การป้ องกันการเจาะระบบ

3.3 ขั้นตอนการเจาะระบบ

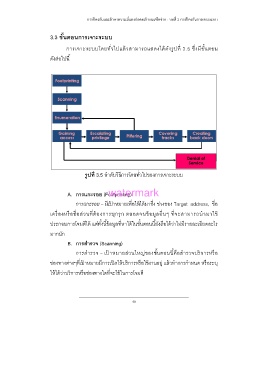

การเจาะระบบโดยทั่วไปแล้วสามารถแสดงได้ดังรูปที่ 3.5 ซึ่งมีขั้นตอน

ดังต่อไปนี้

รูปที่ 3.5 ลําดับวิธีการโดยทั่วไปของการเจาะระบบ

watermark

A. การแกะรอย (Footprinting)

การแกะรอย – มีเป้ าหมายเพื่อให้ได้มาซึ่ง ช่วงของ Target address, ชื่อ

เครื่องหรือชื่อส่วนที่ต้องการบุกรุก ตลอดจนข้อมูลอื่นๆ ที่จะสามารถนํามาใช้

ประกอบการโจมตีได้ แต่ทั้งนี้ข้อมูลที่หาได้ในขั้นตอนนี้ยังถือได้ว่าไม่มีรายละเอียดอะไร

มากนัก

B. การสํารวจ (Scanning)

การสํารวจ – เป้ าหมายส่วนใหญ่ของขั้นตอนนี้คือสํารวจบริการหรือ

ช่องทางต่างๆที่เป้ าหมายมีการเปิดให้บริการหรือใช้งานอยู่ แล้วทําการกําหนด หรือระบุ

ให้ได้ว่าบริการหรือช่องทางใดที่จะใช้ในการโจมตี

49