Page 2 - Stabilitas Edisi 188 Tahun 2022

P. 2

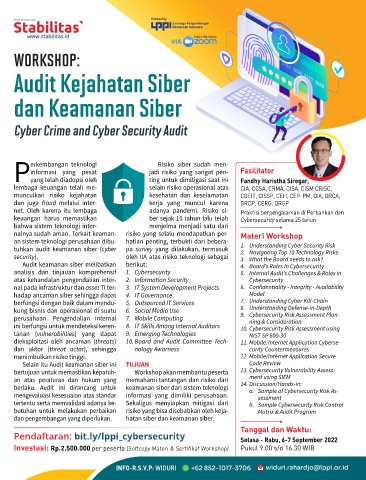

WORKSHOP:

Audit Kejahatan Siber

dan Keamanan Siber

Cyber Crime and Cyber Security Audit

erkembangan teknologi Risiko siber sudah men

informasi yang pesat jadi risiko yang sangat pen Fasilitator

Pyang telah diadopsi oleh ting untuk dimitigasi saat ini Fandhy Haristha Siregar,

lembaga keuangan telah me selain risiko operasional atas CIA, CCSA, CRMA, CISA, CISM,CRISC,

munculkan risiko kejahatan kesehatan dan keselamatan CGEIT, CISSP, CEH, CEP-PM, QIA, GRCA,

dan juga fraud melalui inter kerja yang muncul karena GRCP, CERG, QRGP

net. Oleh karena itu lembaga adanya pandemi. Risiko si Praktisi berpengalaman di Perbankan dan

keuang an harus memastikan ber sejak 10 tahun lalu telah Cybersecurity selama 25 tahun

bahwa sistem teknologi inter menjelma menjadi satu dari

nalnya su dah aman. Terkait keaman risiko yang selalu mendapatkan per Materi Workshop

an sistem teknologi perusahaan dibu hatian pen ting, terbukti dari bebera

tuhkan audit keamanan siber (cyber pa survey yang dilakukan, termasuk 1. Understanding Cyber Security Risk

2. Navigating Top 10 Technology Risks

security). oleh IIA atas risiko teknologi sebagai 3. What the Board needs to ask?

Audit keamanan siber melibatkan berikut: 4. Board’s Roles in Cybersecurity

analisis dan tinjauan komprehensif 1. Cybersecurity 5. Internal Audit’s Challenges & Roles in

atas kehandalan pengendalian inter 2. Information Security Cybersecurity

nal pada infrastruktur dan asset TI ter 3. IT System Development Projects 6. Confidentiality - Integrity - Availability

hadap ancaman siber sehingga dapat 4. IT Governance Model

berfungsi dengan baik dalam mendu 5. Outsourced IT Services 7. Understanding Cyber Kill-Chain

kung bisnis dan operasional di suatu 6. Social Media Use 8. Understanding Defense-in-Depth

9. Cybersecurity Risk Assessment Plan-

perusahaan. Pengendalian internal 7. Mobile Computing ning & Consideration

ini berfungsi untuk mendeteksi keren 8. IT Skills Among Internal Auditors 10. Cybersecurity Risk Assessment using

tanan (vulnerabilities) yang dapat 9. Emerging Technologies NIST SP 800-30

dieksploitasi oleh ancaman (threats) 10. Board and Audit Committee Tech- 11. Mobile/Internet Application Cyberse-

dan aktor (threat actor), sehingga nology Awarness curity Countermeasures

menimbulkan risiko tinggi. 12. Mobile/Internet Application Secure

Selain itu Audit keamanan siber ini Tujuan Code Review

bertujuan untuk memastikan kepatuh Workshop akan membantu peserta 13. Cybersecurity Vulnerability Assess-

an atas peraturan dan hukum yang memahami tantangan dan risiko dari ment using SIEM

ber laku. Audit ini dirancang untuk ke amanan siber dari sistem teknologi 14. Discussion/Hands-in:

a. Sample of Cybersecurity Risk As-

mengevaluasi kesesuaian atas standar in formasi yang dimiliki perusahaan. sessment

tertentu serta memvalidasi adanya ke Se kaligus menyiapkan mitigasi dari b. Sample Cybersecurity Risk Control

butuhan untuk melakukan perbaikan risiko yang bisa disebabkan oleh keja Matrix & Audit Program

dan pengembangan yang diperlukan. hatan siber dan keamanan siber.

Tanggal dan Waktu:

Pendaftaran: bit.ly/lppi_cybersecurity Selasa - Rabu, 6-7 September 2022

Investasi: Rp.2.500.000 per peserta (Softcopy Materi & Sertifikat Workshop) Pukul 9.00 s/d 16.30 WIB